Risiko › Risikovurdering

Hvordan laves en GDPR risikovurdering (med eksempel)

Informationssikkerhedsrisikostyring, også forkortet ISRM fra det engelske "Information Security Risk Management", involverer styring af risiko i forhold til informationssikkerhed (f.eks., it-systemer) og cybertrusler. Risikostyring går hånd i hånd med compliancekrav og governance i din virksomhed. Det er derfor en grundpille i at drive en virksomhed. Informationssikkerhed bliver løbende mere relevant. Dette skyldes introduktionen af flere og mere avancerede digitale teknologier. For eksempel har AI meget hurtigt gjort sit indtog i almindelige virksomheders arbejde.

Læs også: Hvad betyder Governance, Risiko og Compliance?

Denne artikel har til formål at udfolde konceptet informationssikkerhedsrisikostyring. Vi vil diskutere, hvad det er, og hvorfor det er vigtigt. Vi kigger på de stadier, du med fordel kan være opmærksom på i forhold til informationssikkerhedsrisiko. Vi giver også et bud på et framework og eksempler på, hvordan du kan udføre dine risikovurderinger.

Når vi taler om risikovurderinger i forbindelse med it-sikkerhed, fokuserer vi på trusler mod din digitale infrastruktur. Ofte vil der være overlap med andre relevante risikovurderinger, som du laver i organisationen. Dette kunne for eksempel være risikovurderinger på baggrund af compliancekrav som GDPR.

Læs også: Sådan laver du en GDPR risikovurdering - et rammeværktøj og eksempler

Informationssikkerhed bliver hele tiden mere relevant. Dette skyldes en stigende mængde hackerangreb og uønskede tredjeparter, der ulovligt skaffer sig adgang til følsomme og forretningskritiske data. Det er også blevet mere almindeligt, at systemer bliver nedlagt, og "angriberne" kræver en løsesum for at frigive dem igen. Dette kan blive dyrt, både på grund af manglende evne til at drive forretningen og skade på forretningsomdømmet.

I takt med at vores hverdag bliver mere digitaliseret, og flere aktiviteter foregår online, stiger risikoen for disse angreb også. Derfor vil der sandsynligvis kun være flere og mere avancerede angreb i fremtiden. Hvordan kan en virksomhed så beskytte sig mod disse trusler? Det er urealistisk at tro, at en virksomhed kan beskytte sig 100%. Der kan altid være svagheder i selv den stærkeste sikkerhedsmur, og der vil altid være en risiko for menneskelige fejl, som giver adgang til uønskede gæster. Men, det er muligt at forstærke sikkerheden for at minimere risikoen. Her spiller informationssikkerhedsrisikostyring en central rolle. Ved at foretage en risikovurdering, identificerer vi potentielle risici for proaktivt at handle, før skaden sker. Dette gør det muligt at identificere svagheder i sikkerhedsnettet og implementere foranstaltninger for at dække disse huller, før et sikkerhedsbrud finder sted.

Således bliver informationssikkerhedsrisikostyring en essentiel del af virksomhedsdriften, hvilket bidrager til øget tryghed mod storstilede hackerangreb.

Læs også: Hvad er informationssikkerheds management (ISMS)?

Risikostyring inden for informationssystemer spiller en afgørende rolle i enhver virksomheds sikkerhedsstrategi. Det bidrager med væsentlige fordele, som ikke kun sikrer virksomhedens dataintegritet, men også styrker dens generelle sikkerhedsposition:

Endvidere bidrager en velimplementeret ISRM-proces til en kultur af sikkerhedsbevidsthed blandt medarbejdere, hvilket er afgørende for at minimere risikoen for interne sikkerhedstrusler. Ved løbende at vurdere og ajourføre sikkerhedsforanstaltninger, sikrer virksomheder ikke blot deres nuværende sikkerhedsstatus, men også deres fremtidige modstandsdygtighed mod cybertrusler.

Integrering af risikostyring som en kernedel af sikkerhedsforanstaltningerne for informationssystemer er således ikke kun en strategisk fordel. Det er en nødvendighed for at sikre virksomhedens langsigtet succes og stabilitet i en digital æra.

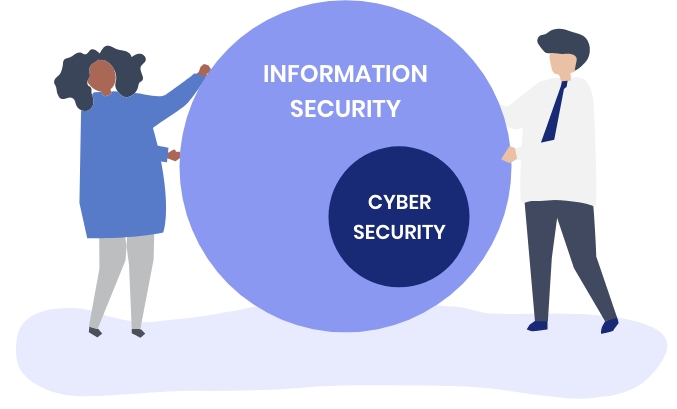

Når du arbejder med risikostyring, vurderinger og håndtering, er det vigtigt, at du er opmærksom på, i hvilken kontekst du gør det. Informationssikkerhed og cybersikkerhed overlapper ofte. Det kan være svært at identificere forskellen mellem de to områder, da der er naturlige overlap. Men, du bør overveje at udføre en risikovurdering for både informations- og cyberdelen.

Læs også: Hvad er forskellen på informationssikkerhed og cybersikkerhed?

Informationssikkerhed har et bredt fokus. Din risikovurdering inden for dette område vil derfor også afspejle dette. Du fokuserer på det store billede af risikoniveauet for organisationens informationer som helhed. Dette inkluderer både fysiske og digitale informationer. Der kan være fokus på forskellige typer af information, som forretningsdata og persondata. Dette betyder, at der kan være overlap mellem din informationssikkerhedsrisikovurdering og dine GDPR risikovurderinger.

Mange organisationer bruger et framework som ISO27001 til at vurdere deres informationssikkerhedsrisiko.

Cybersikkerhed er et specifikt område inden for informationssikkerhed. Det fokuserer på konkrete trusler mod din digitale infrastruktur. Begrebet cybersikkerhed er blevet mere udbredt, efterhånden som verden bliver mere digitaliseret.

Cybersikkerhedsrisikovurderinger fokuserer på specifikke trusler mod din digitale infrastruktur. Det omfatter systemer, servere og netværk. En cybersikkerhedsrisikovurdering vil typisk fokusere på trusler som phishing og hackerangreb. Det omhandler også foranstaltninger til at beskytte den digitale infrastruktur, som adgangskontrol og firewalls. Flere organisationer følger et framework som ISO27002 for at identificere deres cybersikkerhedsrisikovurderinger.

Som nævnt tidligere i artiklen, kan det være udfordrende at vide, hvor du skal starte dine risikovurderinger inden for informationssikkerhed. Derfor kan det være en god idé at anvende et framework, der sætter de overordnede rammer og hjælper dig med at identificere, hvilke områder du skal fokusere på i dine risikovurderinger. I nogle lande kan nationale myndigheder endda kræve, at organisationer inden for specifikke brancher følger bestemte standarder. For eksempel skal offentlige organisationer i Danmark følge ISO27001 og ISO27002-frameworket.

De mest udbredte frameworks er ISO27001-ISO27002 og NIST. Mens NIST er et USA-baseret framework, opererer ISO-standarderne internationalt. Det betyder ikke, at NIST kun kan bruges i USA; det kan også anvendes af europæiske virksomheder som et effektivt rammeværk.

Ved at følge ISO27001-frameworket har du mulighed for at blive ISO 27001 certificeret. Dette kan give en officiel bekræftelse på, at du overholder dette velkendte framework, hvilket kan være en stor fordel i dokumentationen af informations- og cybersikkerhed over for eksempelvis kunder og samarbejdspartnere. NIST-frameworket tilbyder derimod ikke en certificeringsmulighed.

NIST-frameworket er tilgængeligt uden omkostninger, men hvis du ønsker at anvende en ISO-standard, skal du købe en licens. Dette kræver, at du henvender dig til din nationale udbyder af standarden. I Danmark er dette Dansk Standard.

Informationssikkerhedsrisikostyring (ISRM) kan inddeles i fire overordnede stadier, hvor de enkelte faser har en naturlig overgang til den næste. Med andre ord, kan du ikke springe rundt i faserne, da alle trin er vigtige for din risikostyringsproces. Dette afsnit vil afdække de enkelte faser i dine risikovurderinger og hvad du skal være opmærksom på i den forbindelse.

Det første trin, du skal igennem, er at identificere og kortlægge dine informationsaktiver. I denne forbindelse kan du med fordel registrere, om det er en enhed/proces, der skal risikovurderes i forhold til informationssikkerhed og/eller cybersikkerhed. I samme ombæring kan du med fordel vurdere, om enheden også skal vurderes ud fra compliancekrav såsom f.eks. GDPR eller NIS2.

Din risikokortlægning kan laves via en data mapping, hvor du overvejer følgende områder:

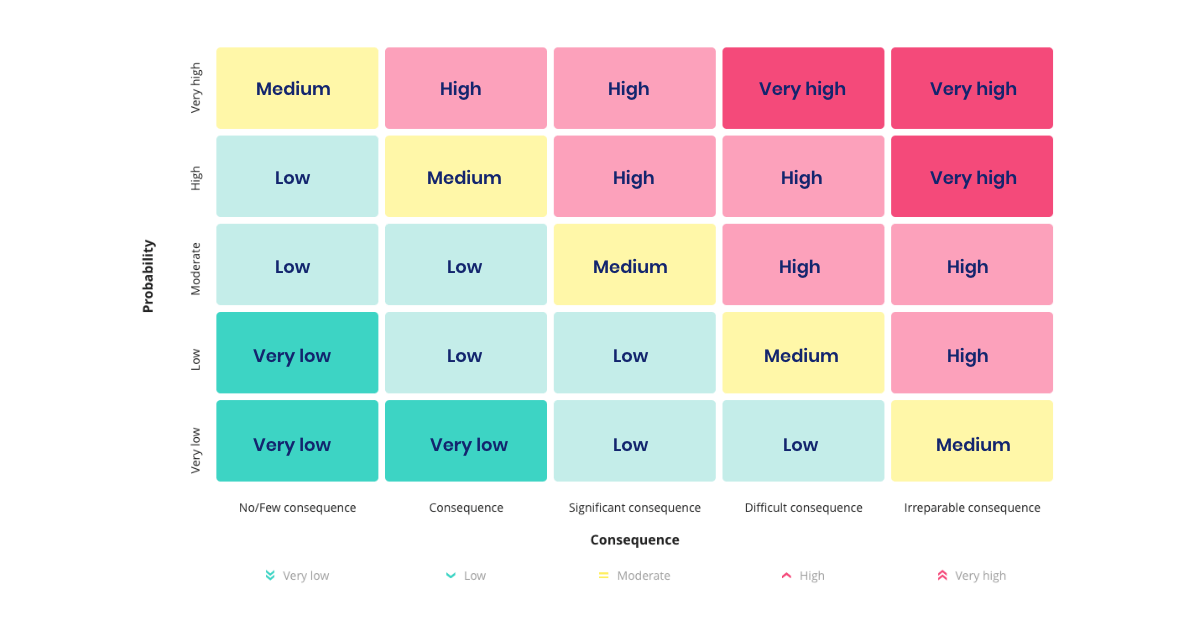

Enheden i sig selv og dens specifikationer. Hvad benyttes enheden til? Er den koblet til et netværk? Er der link mellem denne enhed og andre enheder? Og hvilke sikkerhedsforanstaltninger har du implementeret? Du kan også vælge en procestilgang, hvor du i stedet ser på organisationens arbejdsprocesser – heri vil enhederne (f.eks. IT-systemet) også indgå som en naturlig del.Her skal selve risikoen vurderes for hver enkelt kortlagt enhed. Inden for hvert risikovurderingsområde (informationssikkerhed eller cyber) kan du opsætte en række overordnede risiko- og trusselsscenarier, som du bruger til at vurdere den specifikke enhed eller proces. Her vil du vurdere, hvad konsekvensen er for hvert enkelt scenarie, og hvad sandsynligheden er for, at scenariet bliver en realitet. Med disse to vurderinger (og ikke mindst begrundelsen for dem) kan du nu lave din risikoscore, dette gøres ved at indsætte vurderingerne i en risikomatrix.

Læs også: Hvad er en risikomatrix?

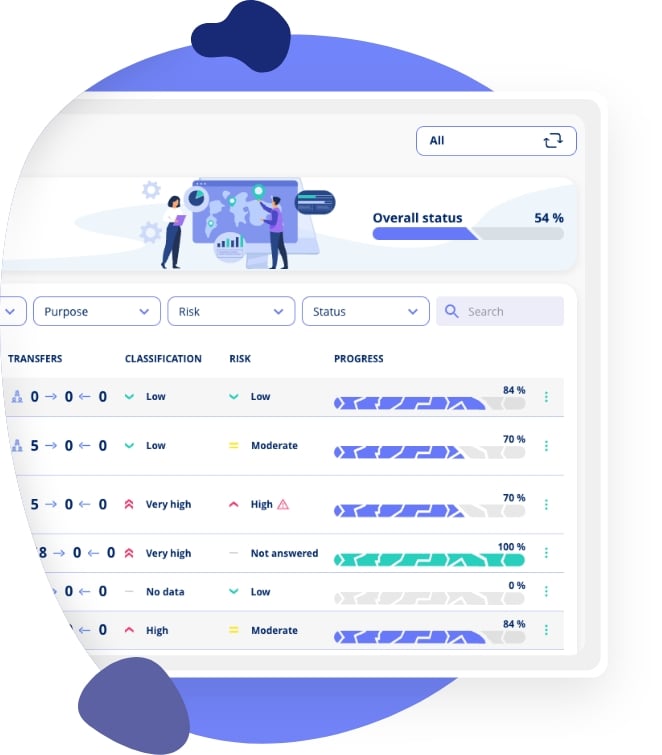

Her er fokus på de gennemførte risikovurderinger. Du står nu med et samlet billede over alle dine enheder eller processer og deres risikoniveau. Det betyder også, at du nu har et visuelt billede af, hvor dine sårbarheder er, hvilket gør det muligt at handle på dem. Hvis du plotter alle dine risikovurderinger ind i en samlet risikomatrix, vil en tommelfingerregel være, at du først og fremmest skal tage dig af de "røde" risici. Her forholder du dig til de enkelte vurderinger, hvorfor de scorer højt, og hvad du kan gøre for at nedbringe denne score. Dette kunne f.eks. være at implementere flere og stærkere sikkerhedsforanstaltninger. Organisationers risikoappetit varierer, og flere vil også forholde sig til de "gule" risici i deres risikomatrix.

Det er vigtigt, at du med jævne mellemrum forholder dig til dine risikovurderinger og genbesøger dem. Verden er hele tiden i forandring, og derfor vil dine risikovurderinger også ændre sig over tid. Ændringerne kan komme indefra, for eksempel hvis din forretning ændrer praksis, måske ved indførelsen af et nyt system eller en ny proces. Det kan også være, at I begynder at behandle mere data. Men ændringerne kan også komme udefra, dette kan ske på grund af øgede compliancekrav og lovgivning, du skal leve op til. Dette kan også skyldes, at dem, du ønsker at beskytte dig imod, hele tiden bliver mere avancerede i deres metoder – hvilket også betyder, at der løbende vil opstå nye trusselsscenarier, som du bør inkludere i dine risikovurderinger.

Til sidst er det vigtigt, at du til enhver tid kan dokumentere dine risikovurderinger og planer for risikohåndtering. Denne rapportering er meget relevant på et ledelsesniveau, så risiko i organisationen bliver en vigtig del af dagsordenen, og identificerede risici tages seriøst. Rapporteringen kan også benyttes eksternt, for eksempel i forbindelse med et tilsyn eller en certificeringsproces.

Derfor er det en god ide, at gøre dit risikoarbejde til en del af dit compliance årshjul.

I enhver stærk risikovurderingsproces vil der være forskellige roller og ansvarsområder. Dette skyldes, at den viden, der er nødvendig for at udføre dybdegående risikovurderinger, håndtering og beslutningstagning, sjældent findes hos én enkelt person.

I en risikostyringsproces vil der ofte både være en proces- og/eller systemejer, en risikoejer og ledelsen involveret.

Det er desuden naturligt, at en databeskyttelsesmedarbejder eller en informationssikkerhedsekspert definerer de overordnede rammer for risikovurderingerne, eksempelvis hvilke trusselsbilleder der skal vurderes.

Proces- eller systemejeren bør inddrages i risikovurderingen af de systemer og processer, de ejer. Det er oftest her, den nødvendige viden om, hvordan den specifikke enhed bruges, findes, hvilket kan bidrage med relevant data til risikovurderingen. Typisk vil det også være denne person, der hjælper med at implementere foranstaltninger i risikohåndteringsfasen for at reducere risici.

Risikoejeren kan være den samme som proces- eller enhedsejeren, men det kan også være en anden part, som for eksempel DPO'en. Det vigtige er at udpege en risikoejer for på den måde at sikre, at eventuelt identificerede risici bliver håndteret og ageret på.

Ledelsen skal også involveres i risikovurderinger. De behøver ikke nødvendigvis at dykke ned i detaljerne med de enkelte risiko- og trusselsscenarier, men hvis risikoejeren præsenterer dem for en række høje risikovurderinger, skal ledelsen kunne tage en endelig beslutning i forhold til den videre plan.

På denne måde kan der naturligt være mange involverede parter i en stærk risikovurderingsproces. ISRM bliver dermed også en samarbejdsøvelse, hvor flere kollegaer bidrager med deres indsats for at I sammen kan reducere risikoen for informations- og cyberangreb.

Informationssikkerhedsrisikostyring (ISRM) er den systematiske proces med at identificere, evaluere og behandle risici for en organisations informationsaktiver. Det indebærer forståelse af trusler mod fortrolighed, integritet og tilgængelighed af information, vurdering af sårbarheder, bestemmelse af potentielle konsekvenser af sikkerhedshændelser og implementering af kontroller for at styre risici inden for acceptable niveauer tilpasset forretningens mål.

ISRM er kritisk, fordi den hjælper organisationer med at beskytte følsomme data mod brud og cyberangreb, opfylde regulatoriske krav som GDPR, ISO 27001 og NIS2, træffe informerede beslutninger om sikkerhedsinvesteringer, reducere de økonomiske og omdømmemæssige konsekvenser af sikkerhedshændelser, opretholde forretningskontinuitet og opbygge tillid hos kunder, partnere og interessenter.

Almindelige ISRM-frameworks omfatter ISO 27001/27005 til informationssikkerhedsstyring, NIST Cybersecurity Framework og NIST SP 800-30 til risikovurdering, COBIT til IT-governance, FAIR (Factor Analysis of Information Risk) til kvantitativ risikoanalyse og OCTAVE til organisatorisk risikovurdering. Mange organisationer kombinerer elementer fra flere frameworks for at tilpasse dem til deres specifikke behov.

ISRM-processen omfatter typisk: identifikation og klassificering af aktiver, trusselidentifikation, sårbarhedsvurdering, risikoanalyse der kombinerer sandsynlighed og konsekvens, risikoevaluering mod acceptkriterier, risikobehandling gennem undgåelse, afbødning, overførsel eller accept, implementering af sikkerhedskontroller, løbende overvågning og gennemgang samt dokumentation og kommunikation af risikobeslutninger.

GDPR artikel 32 kræver, at organisationer implementerer passende tekniske og organisatoriske foranstaltninger baseret på risikoen for enkeltpersoners rettigheder. ISRM giver den strukturerede tilgang, der er nødvendig for at vurdere disse risici, vælge proportionale kontroller og demonstrere ansvarlighed. Et robust ISRM-program hjælper med at opfylde GDPR-krav om databeskyttelse gennem design, sikkerhed ved behandling og konsekvensanalyser.

Kvalitativ risikovurdering bruger beskrivende skalaer som lav, medium og høj til at evaluere sandsynlighed og konsekvens, hvilket gør det hurtigere og nemmere at implementere. Kvantitativ risikovurdering bruger numeriske værdier og statistiske metoder til at beregne risiko i finansielle termer. De fleste organisationer starter med kvalitative vurderinger og går videre til kvantitative metoder for højværdiaktiver eller ved væsentlige investeringsbeslutninger.

Restrisiko er den risiko, der er tilbage efter kontroller er implementeret. Organisationer bør formelt dokumentere restrisicioniveauer, sammenligne dem med deres risikoaccept-kriterier og lade ledelsen formelt acceptere eventuelle restrisici. Hvis restrisikoen overstiger acceptable niveauer, skal yderligere kontroller implementeres eller behandlingsaktiviteten genovervejes. Regelmæssig gennemgang sikrer, at restrisici forbliver inden for acceptable grænser.

Risikoejeren er den person, der er ansvarlig for at styre en specifik risiko. Deres ansvar omfatter at forstå risikoen og dens potentielle konsekvenser, godkende og overvåge implementering af behandlingsforanstaltninger, overvåge effektiviteten af kontroller, formelt acceptere eventuelle restrisici og rapportere om risikostatus til ledelsen. Klart risikoejerskab sikrer ansvarlighed og driver rettidig risikobehandling.

ISRM identificerer kritiske informationsaktiver og de risici, der kan forstyrre deres tilgængelighed. Dette bidrager direkte til forretningskontinuitetsplanlægning ved at fremhæve, hvilke systemer og data der har brug for prioriteret beskyttelse, hvilke scenarier der skal planlægges for, hvilke genoprettelstider der er passende, og hvor redundans og backup-foranstaltninger er mest nødvendige. Effektiv ISRM sikrer, at kontinuitetsplaner adresserer de mest betydelige trusler.

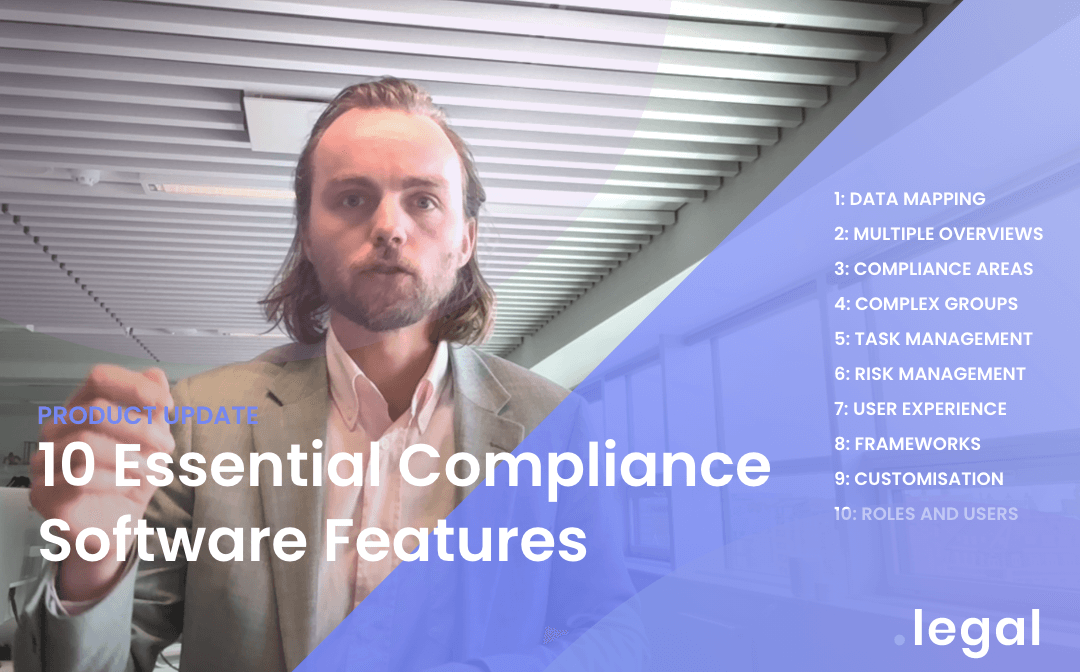

Softwareværktøjer forbedrer ISRM ved at tilbyde centraliserede risikoregistre, automatiseret risikoscoring og heatmaps, workflow-styring for risikobehandlingsopgaver, realtids-dashboards til overvågning af risikopositur, integration med sårbarhedsscannere og trusselsintelligens, revisionsspor til compliancedokumentation og standardiseret rapportering til ledelse og tilsynsmyndigheder. De reducerer manuelt arbejde og sikrer ensartede, gentagelige risikovurderingsprocesser.

Spørg Johannes direkte, han giver de fleste af vores demoer personligt

Book ham herVil du styrke din organisations informationssikkerhed? Udforsk vores artikler om ISRM-frameworks, risikovurderingsmetoder og bedste praksis for at beskytte dine informationsaktiver.

.png)

.jpeg)

.jpg)

.jpg)

.jpg)

.png)

.jpeg)

.jpg)

Info

.legal A/S

hello@dotlegal.com

+45 7027 0127

CVR: 40888888

Support

support@dotlegal.com

+45 7027 0127

Brug for hjælp?

Lad mig hjælpe jer i gang

.legal er ikke en advokatvirksomhed og er derfor ikke under tilsyn af Advokatrådet.