NIS2 › NIS2 Compliance

NIS2 Overblik

For at leve op til NIS2 skal din organisation tage en risikobaseret tilgang til cybersikkerhed med det formål at beskytte leveringen af kritiske tjenester til slutbrugerne.

Dette kræver, at I laver en risikovurdering af hvordan cybersikkerhedshændelser kan påvirke leveringen af jeres kritiske tjenester til slutbrugerne, så I kan indføre foranstaltninger for at undgå eller afhjælpe dette.

I denne artikel får du en praktisk guide til, hvordan du laver en risikovurdering, som opfylder NIS2-kravene og styrker jeres cybersikkerhed.

Formålet med risikovurderingen er at identificere og vurdere cybersikkerhedstrusler mod alle de tjenester, som virksomheden leverer til slutbrugerne, fx vandforsyning. Dette kræver, at hele processen med at levere de kritiske tjenester til brugerne skal kortlægges, så sårbarhederne i IT-systemerne og i OT-systemerne kan identificeres, og herefter beskyttes.

En vellykket NIS2 risikovurdering giver jer:

Du skal starte med at identificere dine kritiske tjenester, som er omfattet af NIS2 direktivet, da disse tjenester er centrum for risikovurderingen.

For hver af de kritiske tjenester skal du igennem følgende proces for at foretage risikovurderingen:

I det følgende gennemgår vi disse punkter, men først introducerer vi eksemplet, som vi vil bruge undervejs i artiklen til at illustrere udarbejdelsen af en NIS2 risikovurdering.

Et dansk vandværk er typisk en lokal forsyningsvirksomhed, der både indvinder, behandler og distribuerer drikkevand til slutbrugerne. Hvis vandværket har en vis størrelse eller bliver udpeget som samfundskritisk, er det omfattet af NIS2 og skal leve op til cybersikkerhedskravene.

Det betyder, at hele værdikæden skal analyseres, fra boring og vandbehandling til distribution, måling, overvågning og kundekommunikation, og med henblik på at alle dele af værdikæden vurderes og dermed beskyttes mod cybertrusler.

Vi vil bruge dette eksempel gennem hele artiklen for at illustrere, hvordan processen fungerer i praksis.

Du starter din NIS2-risikovurdering med at definere, hvad der er emnet for risikovurderingen. Hvis du eksempelvis arbejder for et vandværk, så er kerneydelsen levering af rent vand til slutbrugerne. Derfor skal du starte med at definere processen, fx fra indvinding af vand og frem til at alle brugerne har adgang til rent vand i vandhanerne.

Lav en oversigt over hele værdikæden for den kritiske tjeneste. I vores eksempel med et vandværk fx:

Dette overblik giver jer det fundament, som resten af risikovurderingen bygger på. Du ved nu præcist, hvilke dele af jeres drift der skal beskyttes.

✓ Opgave: Kortlæg værdikæden for den kritiske tjeneste.

Når værdikæden for den kritiske tjeneste er kortlagt, skal du identificere de systemer og processer, som understøtter hvert led i værdikæden. Det er disse elementer, der gør det muligt at levere tjenesten, og derfor også disse, der skal beskyttes mod cybersikkerhedshændelser.

Formålet med dette trin er at få overblik over alt det, der skal fungere, for at vandværket kan levere vand sikkert og stabilt, både det, der sker automatisk, og det, som kræver menneskelig handling.

For hvert led i værdikæden, fx indvinding, behandling, distribution og så videre, skal du spørge:

| Type | Eksempler i vandværk |

|---|---|

| Fysiske enheder | Pumper, ventiler, filtre, målere |

| Digitale systemer | SCADA, PLC, ERP, sensorer, netværk |

| Manuelle processer | Kontroller, manuelle aflæsninger, logbog |

| Tværgående afhængigheder | Internet, strøm, VPN, adgangskontrol, cloud-løsninger |

For at give et konkret billede af, hvordan det ser ud i praksis, viser tabellen herunder et eksempel på, hvilke systemer og processer der understøtter hvert led i værdikæden i et fiktivt vandværk:

| Værdikæde | Systemer og processer |

|---|---|

| 1. Indvinding af vand | Pumper, boringer, strømforsyning, nødgenerator, styring via SCADA, boringsovervågning |

| 2. Vandbehandling | Ventiler, UV-anlæg, filtre, PLC, kvalitetsmåling, alarmer |

| 3. Distribution af vand | Rentvandsbeholdere, trykzoner, flowmålere, rør, ventiler, fjernstyring |

| 4. Overvågning og drift | SCADA, driftsservere, VPN, firewall, alarmer, fjernadgang, logningssystemer |

| 5. Måling og afregning | Målere, opsamlingsenhed, integration til ERP og afregningssystem |

| 6. Kundekommunikation | Hjemmeside, SMS-varsling, e-mail, selvbetjening, supportkanaler |

| 7. Understøttende systemer | ERP, adgangsstyring, backup, antivirus, netværksudstyr, cloud-løsninger, internetforbindelse |

Når du har identificeret ovenstående, så har du skabt fundamentet for resten af risikovurderingen. Du ved nu, hvad der skal beskyttes, og kan i næste trin vurdere, hvordan de forskellige dele hænger sammen, og kan vurdere truslerne.

✓ Opgave: Kortlæg systemer og processer anvendt til leveringen af den kritiske tjeneste.

Når du har dannet dig et overblik over de enkelte dele af værdikæden og de tilhørende systemer og processer, så bør du også vurdere, hvordan disse elementer er afhængige af hinanden. I praksis opstår robustheden, eller sårbarheden, i de mange forbindelser, integrationer og afhængigheder, der får det hele til at fungere i sammenhæng i leveringen af en kritisk tjeneste.

Det kan være en fejl i et overvågningssystem, som fører til fejl i andre dele af værdikæden. Det kan også være en fejl i netværksforbindelsen, strømforsyningen eller anden leverandør, som kan føre til fejl i værdikæden og dermed påvirke vandforsyningen eller lignende til slutbrugerne.

Dette overblik giver dig et stærkere grundlag for at vurdere hvor sårbarhederne kan opstå, og hvilke dele af infrastrukturen, der skal have særlig opmærksomhed i risikovurderingen.

Hvis SCADA-systemet fejler for vandværket, så kan det medføre, at al overvågning af vandværket går ned, hvilket i sidste ende kan føre til, at vandkvaliteten forringes. SCADA-systemet er derfor afhængig af:

Hvis bare én af disse afhængigheder fejler, kan det påvirke hele overvågningssystemet.

✓ Opgave: Kortlæg afhængigheder mellem de tidligere identificerede systemer og processer.

Når du har kortlagt systemer, processer og deres afhængigheder, skal du identificere de trusler, der kan ramme dem.

NIS2 definerer en cybertrussel, som værende:

"enhver potentiel omstændighed, begivenhed eller handling, som kan skade, forstyrre eller på anden måde have en negativ indvirkning på net- og informationssystemer, brugerne af sådanne systemer og andre personer."

Truslerne kan altså være tekniske fejl og angreb, samt menneskelige-, organisatoriske- og eksterne forhold, der kan føre til afbrydelse, forstyrrelse eller manipulation af den kritiske tjeneste.

Samtidig skal du identificere sårbarheder i organisationens systemer og processer, da disse gør det lettere for en trussel at indfinde sig.

En sårbarhed kan være en svaghed i systemer, opsætning eller arbejdsgange. Måske er et system ikke opdateret, eller det kan være en usikker systemkonfiguration, eller mangel på en sikkerhedskultur blandt organisationens medarbejdere, som fører til disse sårbarheder.

| Trussel Type | Eksempler |

|---|---|

| Cyberangreb | Ransomware, phishing, DDoS-angreb, uautoriseret adgang |

| Tekniske fejl | Systemnedbrud, hardwarefejl, softwarefejl, netværksproblemer |

| Menneskelige fejl | Fejlkonfiguration, utilsigtet sletning, manglende awareness |

| Eksterne faktorer | Strømsvigt, leverandørfejl, naturkatastrofer |

| Organisatoriske | Manglende procedurer, utilstrækkelig dokumentation, svag sikkerhedskultur |

Hos vandværket kan en usikker fjernadgang til SCADA-systemet eller en medarbejder uden awareness træning være sårbarheder, som en hacker kan forsøge at udnytte.

Konkrete trusselscenarier kunne være:

✓ Opgave: Lav en liste med alle trusselscenarier for alle systemer og processer identificeret i punkt 2 og 3. Angiv både truslerne og hvilke sårbarheder der gør det muligt at udnytte disse.

Næste skridt er at vurdere, hvor stor en risiko truslerne udgør for leveringen af den kritiske tjeneste.

Det gør du ved at se på to forhold for hver enkelt trussel:

Sammen giver svarene et samlet risikobillede, som hjælper jer med at prioritere jeres cybersikkerhedsindsats.

Ikke alle trusler er lige sandsynlige. Derfor skal du foretage en vurdering af sandsynligheden for, at en given hændelse kan indtræffe.

Sandsynligheden kan afhænge af tekniske forhold, som hvor godt systemet er sikret, eller af organisatoriske forhold, som hvor ofte medarbejdere skal bruge fjernadgang. Har du oplevet lignende hændelser før, eller kender du til sager fra lignende virksomheder, bør det tages med i vurderingen.

Typisk vurderes sandsynlighed på en skala:

Det er ikke alle trusler, som bør betragtes med samme alvorlighed, da nogle trusler ikke vil have nævneværdige konsekvenser, mens andre trusler kan være ødelæggende for forsyningssikkerheden. Du bør derfor vurdere konsekvensen for jeres evne til at levere den kritiske tjeneste til slutbrugerne i tilfældet, at en trussel udmønter sig. Det kan være midlertidige forstyrrelser, længerevarende afbrydelser eller et fuldstændigt funktionssvigt.

Typisk vurderes konsekvens på en skala:

For at gøre vurderingen mere operationel anvender mange organisationer en skala, fx fra lav til høj, og plotter resultaterne i en risikomatrix, som vist på billedet.

Risikomatricen hjælper med at visualisere og tale om, hvilke risici der er acceptable, og hvilke der kræver handling. Du behøver ikke at overkomplicere vurderingen, da det vigtigste er, at I som organisation har et fælles sprog til at vurdere risici, så disse kan imødegås.

Hos vandværket, så kan en trussel være, at en hacker får adgang til systemet, der styrer vandtrykket, hvilket kan sænke trykket således, at brugerne mister vand i hanerne.

Når vurderingen er gennemført, har du derfor et overblik over, hvor forsyningssikkerheden er mest udsat, og hvilke risici der potentielt kan bringe denne i fare, hvilket derfor danner grundlaget for en prioritering af risici og udarbejdelsen af en handlingsplan.

✓ Opgave: For alle trusler for forsyningssikkerheden skal du vurdere sandsynligheden for at de indtræffer og konsekvensen heraf.

Når du har lavet risikovurderingen, så skal den tages i anvendelse, og det gør du ved at håndtere de risici, som ikke kan accepteres af din organisation.

For hver af disse risici skal du lave et beslutningsoplæg til hvordan risikoen kan reduceres, fx med tekniske foranstaltninger eller organisatoriske foranstaltninger, hvilket kan være ændringer i arbejdsgange eller ekstra overvågning.

I denne forbindelse er det vigtigt, at din organisation implementerer NIS2-minimumskravene. Beslutningsoplægget bør godkendes af ledelsen, så denne tager del i den risikobaserede IT-sikkerhedsindsats, og derfor bidrager til efterlevelsen af NIS2's styringskrav.

Handlingsplanen kan beskrive:

| Risiko | Foranstaltning | Ansvarlig | Deadline |

|---|---|---|---|

| Uautoriseret SCADA-adgang | Implementer multi-faktor autentifikation | IT-chef | 30 dage |

| Phishing-angreb på medarbejdere | Kvartalsvise awareness træninger | HR + IT | Løbende |

| Forældet SCADA-software | Opdater til seneste version + patch management | IT-chef | 60 dage |

| Manglende backup af kritiske systemer | Etabler automatisk backup + test gendannelse | IT-chef | 45 dage |

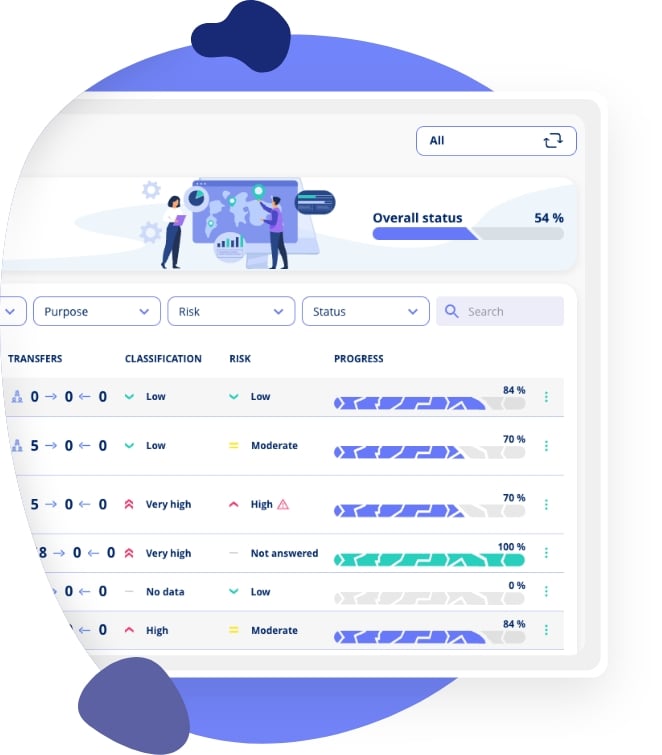

Mange af disse opgaver kan du angive i et årshjul via dit compliance software, så opgaverne kan uddelegeres, samt føre automatisk opfølgning på færdiggørelsen af opgaverne.

✓ Opgave: Lav handlingsplan for alle uacceptable risici med ansvarlig, deadline og kontrolmekanisme.

Din risikovurdering skal holdes opdateret løbende, så den tilpasses den virkelighed, som din organisation opererer i.

Du bør opdatere risikovurderingen når der sker ændringer i systemer, processer, trusler eller forretningsmæssige ændringer i organisationen, fx når der indføres nye teknologier, skiftes leverandører eller ved sikkerhedshændelser der ændrer trusselsbilledet.

Derudover bør du fx årligt ajourføre risikovurderingen for at sikre, at den stadig afspejler virkeligheden og alle relevante risici, så du kan sikre dig, at dine foranstaltninger fortsat er relevante og effektive.

Ved at holde risikovurderingen opdateret sikrer du, at jeres cybersikkerhed altid matcher den aktuelle virkelighed og trusselsbillede.

✓ Opgave: Etabler proces for løbende ajourføring og planlagt årlig revision af risikovurderingen.

For at efterleve GDPR-reglerne, så har du også udført risikovurderinger for dine behandlinger af personoplysninger, og derfor vil det være smart at udnytte de overlap, som der måtte være mellem de to regelsæt, NIS2 og GDPR.

Helt grundlæggende, så udføres risikovurderingerne med henblik på beskyttelsen af forskellige forhold, hhv. persondatabeskyttelsen og leveringen af kritiske ydelser til slutbrugere. Det skal man naturligvis huske inden, at man genbruger risikovurderingerne fra GDPR, men hvad kan man genbruge?

Ved at kombinere dine risikovurderinger fra hhv. GDPR og NIS2 arbejdet, så optimerer du sikkerheds- og compliance arbejdet, da det giver en samlet forståelse, samt mulighederne for at udnytte synergierne i risikohåndteringen.

Læs mere om forskellen mellem NIS2 og ISO 27001 for at forstå hvordan forskellige frameworks kan arbejde sammen.

Brug denne tjekliste til at sikre, at din NIS2 risikovurdering er komplet:

| Trin | Status |

|---|---|

| ☐ Kritiske tjenester identificeret | |

| ☐ Værdikæde kortlagt for hver tjeneste | |

| ☐ Systemer og processer identificeret | |

| ☐ Afhængigheder mellem systemer kortlagt | |

| ☐ Trusler identificeret for alle systemer | |

| ☐ Sårbarheder dokumenteret | |

| ☐ Sandsynlighed vurderet for hver trussel | |

| ☐ Konsekvens vurderet for hver trussel | |

| ☐ Risikomatrix oprettet | |

| ☐ Handlingsplan udarbejdet | |

| ☐ Ansvarlige udpeget for hver risiko | |

| ☐ Deadlines fastsat | |

| ☐ Ledelsen har godkendt risikovurdering | |

| ☐ NIS2-minimumskrav implementeret | |

| ☐ Ajourføringsproces etableret |

For at opnå NIS2 compliance, så er det essentielt, at der arbejdes med risikovurderinger.

I denne artikel har vi gennemgået en metode for hvordan du kan arbejde med dine risikovurderinger. I praksis, så kan det være, at din organisation arbejder med en variation heraf, og ikke den præcist samme metode. Det vigtigste er, at I arbejder risikobaseret og får reduceret de identificerede risici, så I kan levere jeres kritiske tjeneste til slutbrugerne.

Husk at:

Med en solid risikovurdering på plads, har I fundamentet for effektiv NIS2 compliance og beskyttelse af jeres kritiske tjenester.

Hos .legal har vi udviklet en platform, der specifikt understøtter NIS2 compliance, herunder risikovurderinger. Vores Frameworks-modul giver jer:

Se hvordan vi håndterer NIS2 compliance eller book en demo for at se platformen i aktion.

En NIS2-risikovurdering er en systematisk proces til at identificere, analysere og evaluere cybersikkerhedsrisici for dine kritiske tjenester. Den fokuserer på, hvordan cyberhændelser kan forstyrre jeres servicelevering og hvilke foranstaltninger I skal træffe for at reducere risikoen.

Ledelsen bærer det ultimative ansvar for NIS2-risikovurderinger. I praksis udfører CISO'en eller IT-sikkerhedsteamet vurderingen, men ledelsen skal godkende risikoaccept-kriterierne, gennemgå resultater og sikre tilstrækkelige ressourcer til risikoreduktion.

NIS2-risikovurderinger bør gennemgås mindst årligt og opdateres ved væsentlige ændringer i IT-miljø, tjenester eller trusselsbillede, eller efter en sikkerhedshændelse. Regelmæssige gennemgange sikrer, at risikobilledet forbliver aktuelt.

NIS2 foreskriver ikke en specifik metode. Almindelige tilgange inkluderer ISO 27005, NIST Risk Management Framework og OCTAVE. Det vigtigste er at bruge en struktureret, gentagelig proces, der systematisk identificerer trusler, sårbarheder og påvirkninger.

Begge følger lignende principper, men en NIS2-risikovurdering fokuserer specifikt på risici for netværks- og informationssystemer, der understøtter kritiske tjenester. ISO 27001-risikovurderinger er bredere og dækker alle informationsaktiver.

Kortlæg jeres tjenester, der falder under NIS2-sektorer, fastslå hvilke tjenester der ville have væsentlig indvirkning ved afbrydelse, identificer de IT-systemer der understøtter disse tjenester, og dokumenter afhængighederne mellem tjenester og systemer.

Et NIS2-risikoregister bør indeholde identificerede risici med beskrivelser, sandsynlighed- og konsekvensvurderinger, berørte kritiske tjenester, eksisterende kontroller, restrisiko, risikoejere og planlagte mitigerende tiltag med tidsplaner.

Identificer kritiske leverandører og deres adgang til jeres systemer, vurder deres sikkerhedsstilling, vurder konsekvensen af leverandørkompromittering, inkluder kontraktlige sikkerhedskrav, og overvåg leverandørers sikkerhedsstatus løbende.

NIS2 artikel 21 kræver foranstaltninger herunder risikoanalysepolitikker, hændelseshåndteringsprocedurer, forretningskontinuitet, forsyningskædesikkerhed, netværkssikkerhed, sårbarhedshåndtering, cyberhygiejne, kryptografipolitikker og adgangskontrol.

Ja, eksisterende risikovurderinger fra ISO 27001 eller andre frameworks kan danne grundlag. Du skal sikre, at de specifikt dækker NIS2-elementer herunder påvirkning af kritiske tjenester, forsyningskæderisici og afstemning med artikel 21-krav.

Spørg Johannes direkte, han giver de fleste af vores demoer personligt

Book ham herRisikovurdering er en hjørnesten i NIS2-compliance. Supplér din forståelse med vores artikler om NIS2-uddannelseskrav, ISO 27001-afstemning og direktivets grundprincipper.

.jpeg)

.jpg)

.jpg)

.jpg)

.png)

.jpeg)

.jpg)

Info

.legal A/S

hello@dotlegal.com

+45 7027 0127

CVR: 40888888

Support

support@dotlegal.com

+45 7027 0127

Brug for hjælp?

Lad mig hjælpe jer i gang

.legal er ikke en advokatvirksomhed og er derfor ikke under tilsyn af Advokatrådet.