Compliance › Compliance

Digital Compliance

Et sikkerhedsbrud er en hændelse, der kompromitterer din organisation, uanset om det er en fremmed, som sniger sig ind ad hoveddøren, eller en medarbejder, som ved en fejl sender en email til en forkert modtager.

Der kan dog være flere perspektiver på, hvad et sikkerhedsbrud er.

Ser man på sikkerhedsbrud i kontekst af IT-sikkerhed, så er et sikkerhedsbrud enhver hændelse, der kompromitterer din organisations netværk og systemer, uanset om det lukker en server ned i en kort periode eller lækker alle kundedata.

Når et sikkerhedsbrud omfatter personoplysninger, kaldes det et brud på persondatasikkerheden, og du skal efterleve GDPR-reglerne. Hvis sikkerhedsbruddet derimod kompromitterer virksomhedens netværk og saboterer driften eller bringer en kritisk tjeneste i knæ, så er det en cybersikkerhedshændelse og omfattet af NIS2-direktivet.

Det samme sikkerhedsbrud kan både være et brud på persondatasikkerheden under GDPR og en hændelse omfattet af NIS2, og du skal derfor håndtere kravene fra begge regelsæt samtidig og dokumentere hele forløbet.

Sikkerhedsbrud er derfor ikke kun et teknisk problem, men også en compliance-udfordring, fordi virksomheden er underlagt forskellige regelsæt, som skal efterleves ved et sikkerhedsbrud.

Et brud på persondatasikkerheden er en sikkerhedshændelse i GDPR-reglerne. Her mister man kontrollen over fortroligheden, integriteten eller tilgængeligheden af persondata, hvilket kan ske ved at persondata mistes, ændres, ødelægges eller deles med uvedkommende.

.png?width=1536&height=1024&name=securitybreach-gdpr%20(1).png)

I praksis kan et persondatabrud være alt fra et hackerangreb eller ransomware, hvor data bliver låst og penge afkræves, til at en medarbejder sender oplysninger til den forkerte modtager eller mister en bærbar computer på en togtur. Et brud på persondatasikkerheden kan også ske internt, hvis en medarbejder med vilje eller uforvarende deler data, som ikke burde have været delt.

Ved brud på persondatasikkerheden, så skal du anmelde bruddet til Datatilsynet hurtigst muligt og senest 72 timer efter at du identificerede bruddet. Hvis bruddet ikke vurderes at have konsekvenser for den registrerede, så er det ikke nødvendigt at anmelde det til Datatilsynet, men i praksis skal du ofte foretage anmeldelsen.

Alle identificerede brud på persondatasikkerheden skal dokumenteres i en log, uanset om det vurderes at skulle anmeldes til Datatilsynet. Din dokumentation bør indeholde følgende:

Denne registrering kan du foretage i et excelark, GDPR compliance system eller lignende.

Du skal desuden underrette de omfattede personer af et brud på persondatasikkerheden, hvis det vurderes, at de vil være negativt påvirket af bruddet. Denne underretning skal foretages hurtigst muligt, så de omfattede kan gøres i stand til at beskytte sig mod skaderne af sikkerhedsbruddet.

I lys af NIS2-direktivet, så ser man på sikkerhedsbrud, der påvirker netværks- eller informationssystemer og forstyrrer eller truer med at forstyrre systemernes drift.

En hændelse er væsentlig, hvis den har forårsaget eller er i stand til at forårsage alvorlige driftsforstyrrelser af tjenesterne eller økonomiske tab for den berørte enhed. Det er også en væsentlig hændelse, hvis den har påvirket eller er i stand til at påvirke andre personer eller organisationer ved at forårsage betydelig skade.

.png?width=1536&height=1024&name=securitybreach-nis2%20(1).png)

Væsentlige hændelser skal anmeldes til det nationale CSIRT (Computer Security Incident Response Team), som i Danmark er Styrelsen for Samfundssikkerhed.

Der skal foretages en tidlig underretning inden for 24 timer efter at have fået kendskab til den væsentlige hændelse. Underretningen skal angive, om hændelsen mistænkes for at være en forsætlig handling, samt om den vurderes at kunne have virkning i andre lande.

Senest 72 timer efter den væsentlige hændelse, så skal der laves en underretning til CSIRT'en, som ajourfører den indledende underretning, samt giver en indledende vurdering af alvoren og indvirkningen af hændelsen, samt beskriver indikatorerne på den indtrufne hændelse.

Senest 1 måned efter den forrige underretning, så skal der laves en dybdegående underretning af hændelsen, som indeholder følgende:

| Tidsfrist | GDPR | NIS2 |

|---|---|---|

| Inden for 24 timer | Intet specifikt krav | Tidlig underretning til CSIRT |

| Inden for 72 timer | Anmeldelse til Datatilsynet | Opdateret underretning til CSIRT |

| Hurtigst muligt | Underretning af registrerede | – |

| Inden for 1 måned | – | Dybdegående underretning |

| Dokumentation | Alle brud logges, uanset anmeldelse | Procedurer for risikostyring og hændelseshåndtering |

En nærvedhændelse er en begivenhed, der kunne have bragt tilgængeligheden, autenticiteten, integriteten eller fortroligheden af lagrede, overførte eller behandlede data eller af de tjenester, der tilbydes af eller er tilgængelige via net- og informationssystemer, i fare, men som det lykkedes at forhindre i at materialisere sig, eller som ikke materialiserede sig.

Væsentlige og vigtige enheder kan frivilligt indgive underretninger om nærvedhændelser til den nationale CSIRT. Det er altså ikke et krav, men kan være en fordel, da det giver anledning til at sparre med den nationale CSIRT omkring nærvedhændelsen for at kunne undgå lignende hændelser fremadrettet.

Denne mulighed gælder også organisationer, der ellers ikke er omfattet af NIS2.

NIS2 stiller desuden et specifikt krav til, at de omfattede virksomheder skal have dokumenterede procedurer for både risikostyring og håndtering af hændelser, så disse kan identificeres og håndteres.

Dette indebærer også, at der implementeres foranstaltninger, så sikkerhedsbrud i net- og informationssystemer undgås eller reducerer de skadelige virkninger heraf.

Ifølge IBM rapporten "Cost of a Data Breach 2024", så identificerede virksomhederne blot 42% af sikkerhedshændelserne på egen hånd, mens eksterne partnere fx myndigheder, etiske hackere, etc. identificerede 34% af hændelserne på deres vegne. De resterende 24% af sikkerhedshændelserne fik virksomhederne kendskab til via hackerne selv.

Når en virksomhed gøres bekendt med et sikkerhedsbrud via en ekstern, og særligt fra hackerne selv, så er sikkerhedsbruddet typisk mere omkostningskrævende. Hackere offentliggør nemlig først deres angreb, når de har opnået deres formål med angrebet, og derfor bliver det typisk dyrere at håndtere.

Dette er blot en af flere grunde til, at det er vigtigt selv at kunne identificere sikkerhedsbrud.

.png?width=1536&height=1024&name=securitybreach-report%20(1).png)

Det er først og fremmest din IT-afdeling, som skal identificere sikkerhedsbrud ved at implementere passende tekniske og organisatoriske foranstaltninger, men hvad skal alle andre i organisationen gøre?

Først og fremmest bør din virksomhed etablere en procedure for hvordan sikkerhedsbrud håndteres, så I ikke handler i blinde når sikkerhedsbruddet sker, men i stedet kan tage resolut handling for at inddæmme de negative konsekvenser af bruddet.

Proceduren skal sætte retningslinjer for alle medarbejdere, som har en rolle i håndteringen af bruddet. Derudover bør disse medarbejdere have kendskab til deres rolle i håndtering af bruddet på forhånd.

Det er vigtigt, at medarbejderne med ansvaret for compliance bliver inddraget i håndteringen af bruddet, så alle regelsæt kan efterleves fra starten, og ikke bliver en eftertanke. Der er som skrevet tidligere bestemte krav i fx GDPR-reglerne og NIS2, som din virksomhed skal efterleve i tilfælde af sikkerhedsbrud.

Compliance-medarbejderen skal sikre, at der udarbejdes den nødvendige dokumentation af sikkerhedsbruddet og virksomhedens håndtering heraf. Denne dokumentation skal desuden bruges til at foretage anmeldelse til myndighederne, samt orientere de omfattede af sikkerhedsbruddet fx kunder, brugere, mv.

Det er også vigtigt at inddrage ledelsen tidligt, da bruddet kan have afgørende indflydelse på virksomhedens drift, interessenter, omdømme, økonomi, mv. Det er afgørende, at der kan træffes hurtige beslutninger i en krisesituation, og derfor bør ledelsen løbende holdes informeret og tæt på krisehåndteringen.

Et sikkerhedsbrud kan udløse både GDPR- og NIS2-krav, alt efter om persondata og/eller driftskritiske systemer er ramt. Det er vigtigt at man er i stand til at identificere sikkerhedsbruddet og herefter dokumentere alle handlinger før, under og efter bruddet, så man kan efterleve compliancekravene hertil.

For at sikre at din virksomhed er klar til at håndtere sikkerhedsbrud korrekt, bør du gennemgå din GDPR-tjekliste og sørge for, at procedurer er på plads i forhold til både persondatabrud og cybersikkerhedshændelser.

Vil du se, hvordan .legal kan hjælpe dig med at dokumentere og håndtere sikkerhedsbrud på tværs af GDPR og NIS2? Book en demo og se platformen i aktion.

Under GDPR er et sikkerhedsbrud (brud paa persondatasikkerheden) et brud paa sikkerheden, der foerer til utilsigtet eller ulovlig oedelaeggelse, tab, aendring, uautoriseret videregivelse af eller adgang til personoplysninger.

Organisationer skal vurdere bruddets alvor, dokumentere alle detaljer, underrette den relevante tilsynsmyndighed inden for 72 timer, hvis bruddet udgoer en risiko, og underrette beroerte personer, hvis risikoen er hoej.

Vurder alvoren ved at evaluere typen og folsomheden af de beroerte data, antal beroerte personer, potentielle konsekvenser, om data var krypteret, og eventuelle saerlige omstaendigheder der kan forstoerre virkningen.

Notifikationen skal beskrive bruddets karakter, kategorier og omtrentligt antal beroerte personer, kontaktoplysninger paa DPO'en, sandsynlige konsekvenser og foranstaltninger truffet for at afhjholpe bruddet.

Almindelige aarsager omfatter phishing-angreb, malware og ransomware, svage adgangskoder, upatchede saarbarheder, menneskelige fejl som forkert sendte e-mails, insidertrusler og tredjepartskompromitteringer.

Forebyggelsesstrategier omfatter staerke adgangskontroller, regelmaessig sikkerhedstraening, kryptering, saarbarhedsvurderinger, incident response-planer, netvaerksovervaagning og multifaktor-autentificering.

GDPR-boeder kan naa op til 10 millioner euro eller 2% af den globale omsaetning for utilstraekkelig sikkerhed, og op til 20 millioner euro eller 4% for overtraedelse af behandlingsprincipper.

Dokumenter bruddets tidslinje, hvordan det blev opdaget, datatyper og maengde, beroerte personer, rodaarsagsanalyse, oejebblikkelige indaemningshandlinger, langsigtede afhjalpningsforanstaltninger og laerdom.

Et brudresponsteam koordinerer organisationens respons paa sikkerhedshaendelser. Det omfatter typisk IT-sikkerhed, juridisk afdeling, kommunikation, ledelse og DPO'en.

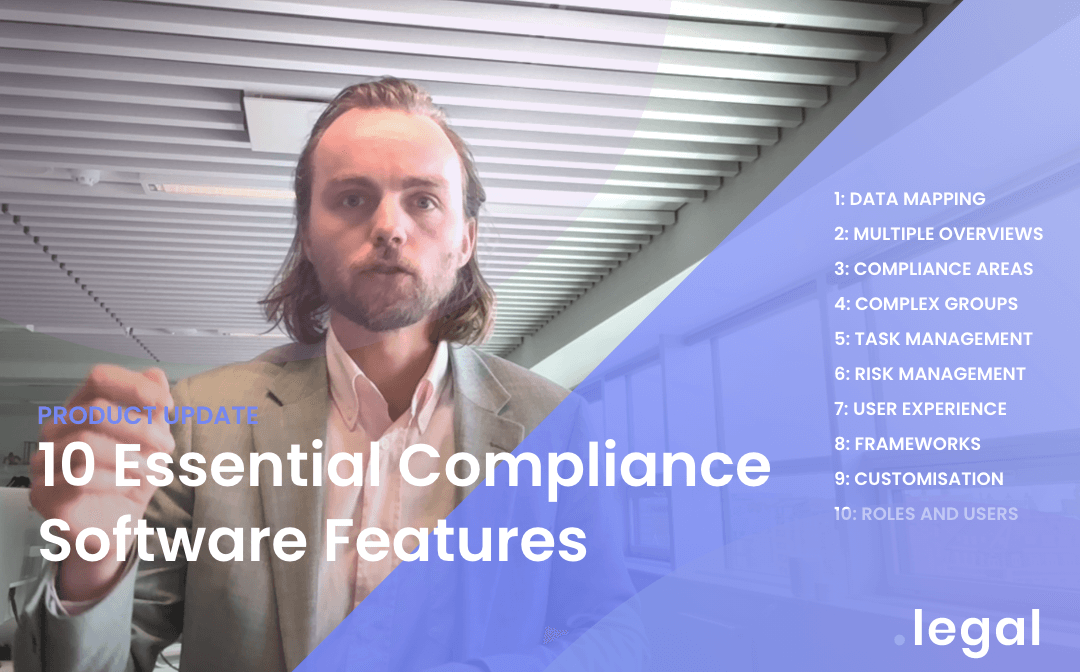

Compliance software tilbyder haendelseshaandteringsworkflows, brudvurderingsvaerktojer, notifikationsskabeloner, fristsporing, dokumentationsstyring og rapporteringsfunktioner til hurtig og regelkonform brudhaandtering.

Spørg Johannes direkte, han giver de fleste af vores demoer personligt

Book ham her

.jpeg)

.jpg)

.jpg)

.jpg)

.png)

.jpeg)

.jpg)

Info

.legal A/S

hello@dotlegal.com

+45 7027 0127

CVR: 40888888

Support

support@dotlegal.com

+45 7027 0127

Brug for hjælp?

Lad mig hjælpe jer i gang

.legal er ikke en advokatvirksomhed og er derfor ikke under tilsyn af Advokatrådet.