Informationssikkerhed › ISAE

.legal ISAE compliance: ISAE 3000 og ISAE 3402

Vi hører om det oftere og oftere: Angreb på IT-sikkerhedsstrukturer, hackerangreb og cyberangreb, der kan lamme en virksomhed i flere dage. Vi nyder mange fordele ved en mere digitaliseret verden, men bagsiden af medaljen er, at personer med ondsindede intentioner potentielt kan få adgang til din virksomheds drift og forretningskritiske data.

Derfor er det essentielt at tage denne trussel alvorligt og implementere et sikkerhedsnet, der kan reducere risikoen for, at netop din virksomhed bliver det næste mål.

NIS2-direktivet er under implementering og en lang række virksomheder i EU, som er underlagt direktivet. Dette inkluderer virksomheder, der udfører samfundskritiske operationer eller leverer til en sådan værdikæde. Mange virksomheder skal implementere IT- og cybersikkerhedsforanstaltninger for at opfylde direktivets krav. Uanset om du er omfattet af NIS2-direktivet eller ej, er det fordelagtigt at overveje din IT-sikkerhed. Et Informationssikkerhedsmanagementsystem (ISMS) er en oplagt metode til at skabe overblik, identificere risici, implementere foranstaltninger og styrke dit IT-sikkerhedssetup.

Denne artikel har til formål at give dig en introduktion til, hvad et ISMS er, hvad det indebærer, og hvordan du kan implementere det i din organisation.

Hvis du spørger 'hvad er ISMS', så er svaret enkelt: ISMS definition dækker over et struktureret system...

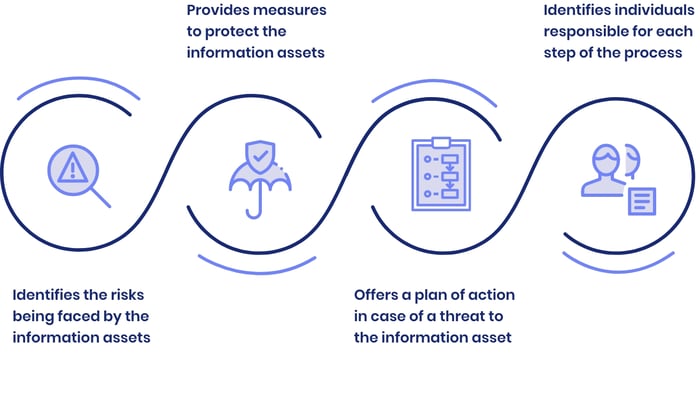

ISMS definition: Et Information Security Management System (ISMS) er et struktureret ledelsessystem, der beskytter din virksomheds information gennem systematisk risikostyring.

Enkelt forklaret består ISMS af:

Hvad er ISMS i praksis? Det er dit sikkerhedssetup, der sikrer, at virksomhedens data er beskyttet mod både cyberangreb og menneskelige fejl. ISMS skaber struktur i informationssikkerheden og gør compliance håndterbart.

Mange virksomheder implementerer ISMS som en ISMS-løsning baseret på ISO 27001 standarden, da denne giver international anerkendelse.

At have klare politikker og procedurer er afgørende i enhver organisation, der prioriterer datasikkerhed. Formålene er mangeartede; for eksempel kan en slettepolitik hjælpe medarbejdere med at forstå, hvornår og hvordan data skal slettes, lige fra onboarding til løbende awareness-træning. Politikker og procedurer varierer i karakter og metode, men det er essentielt, at de er formuleret klart og er lettilgængelige for de relevante modtagere.

Et robust kontrolsystem er hjørnestenen i et ISMS. Dette kan være et skræddersyet framework med specifikke ISMS-kontroller, der er nødvendige for din organisation, eller det kan basere sig på anerkendte standarder såsom ISO 27001. Planlægning af kontroller, opgaver, ansvar og dokumentation er nøglen. Efterfølgende er det vigtigt at sikre, at planen bliver fulgt.

Benyt .legals gratis årshjul for at planlægge og monitorere dine kontroller.

Brug ISO 27001 frameworks til at strukturere dine ISMS kontroller effektivt.

ISMS følger en risikobaseret tilgang. Dette indebærer proaktiv identifikation og dokumentation af potentielle risici for at kunne implementere sikkerhedsforanstaltninger, der mindsker risikoniveauet og forebygger sikkerhedsbrud.

Læs om hvordan du kan lave et rammeværktøj til risikovurderinger her. Eller læs mere om .legals risikomodul her.

Implementering af et ISMS har til formål at give sikkerhedsansvarlige, DPO'er og lignende roller et klart overblik over organisationens sikkerhedsstatus. Det inkluderer at dokumentere behandling af forretningskritiske data, vurdere risici og opsætte et effektivt kontrolsystem. Dette sikrer løbende revurdering af risici, politikker og procedurer samt muligheden for at overvåge it-sikkerhedsstatus i organisationen.

Hvad er en Data Protection Officer og har du brug for en?

At implementere et ISMS kan gøres på forskellige måder, og informationssikkerhed kan ikke begrænses til en enkelt standard. ISO 27001 er dog en internationalt anerkendt standard, som mange vælger at følge. I Danmark er det endda et lovkrav for offentlige institutioner at anvende dette framework.

For at implementere et succesfuldt ISMS, kan det være en stor fordel at have et solidt udgangspunkt. ISO 27001 tilbyder netop et sådant rammeværk med fokus på risikostyring og kontroller. Denne standard kan vejlede dig i at tilrettelægge dine risikovurderinger og dermed bidrage til at skabe et robust, risikobaseret fundament for din organisation.

ISO 27001 introducerer også en række standardkontroller, som din organisation kan vælge at implementere. Disse kontroller varierer og kan relateres til lovgivning, forretningsbehov, regulativer eller kontrakter.

Du kan designe dit eget framework for ISMS i din organisation eller vælge at følge et andet, som for eksempel CIS18. Der er altså ikke en direkte sammenhæng mellem ISMS og ISO 27001. Det er dog uden tvivl et af de mest anvendte og gennemprøvede frameworks inden for informationssikkerhedscompliance.

Et framework som ISO 27001 indeholder også kontroller og opgaver, som du kan bruge i forhold til dit GDPR compliance arbejde. Frameworks som ISO 27001 vil som oftest have opgaver, der er relevante for flere forskellige compliance områder, og du kan med fordel arbejder med frameworket på denne måde.

Læs mere om hvad GDPR compliance er her, i vores guide: Alt du skal vide om GDPR (og GDPR ordbogen).

At implementere et ISMS er ikke blot et spørgsmål om at trykke på en knap. Det er en compliance-opgave, som dybt forankres i organisationen. Dette indebærer definition af nødvendige opgaver, implementering af politikker, procedurer og foranstaltninger samt uddannelse af medarbejdere til at følge de tiltag, der er indført. Dernæst bliver det en driftsmæssig opgave. Ligesom andre compliance-områder er ISMS en løbende proces. Det er afgørende at holde momentum i aktiviteterne, så der regelmæssigt sker en revision af dokumentationen, risikovurderinger og stikprøvekontroller for overholdelse af informations- og cybersikkerhedsinitiativer.

Når et ISMS er implementeret i din organisation, opnår du en systematisk tilgang til informationssikkerhed. Dette gør det muligt for dig at styre din datacompliance og risici gennem løbende kontroller og procedurer.

Ved arbejdet med ISMS skal du tilstræbe det implementeringsniveau, der passer bedst til din organisations kontekst. Det er unødvendigt at stræbe efter at implementere alle kontroller på højeste niveau, da det ofte resulterer i, at du ikke fuldfører opgaven. Lav i stedet en plan, identificér de mest kritiske områder, kortlæg din forretning og tag en risikobaseret tilgang til de udvalgte områder. Det er bedre at implementere ISMS og følge procedurer og politikker i få kritiske områder end at udarbejde en overambitiøs plan, som du i sidste ende ikke har ressourcerne til at opfylde i praksis.

ISO 27001 er en standard og det er desuden en standard du kan blive certificeret i. Det kan derfor være en fordel at følge denne eller en lignende standard, da en certificering er den letteste måde at dokumentere, at din forretning er ISMS compliant. Brug ISO 27001, ISO 27002 eller et lignende framework og udvælg de kontroller, der passer til din definerede plan.

Sikkerhedskontroller i et Information Security Management System (ISMS) er essentielle for at beskytte organisationens data. De opdeles i tekniske og ledelsesmæssige sikkerhedskontroller.

Tekniske sikkerhedskontroller

Tekniske sikkerhedskontroller dækker de fysiske og softwaremæssige værktøjer brugt til at forsvare data. F.eks. i en produktionsvirksomhed kan dette være biometriske adgangssystemer. Disse sikrer, at kun autoriseret personale får adgang til følsomme områder.

Eksempel på teknisk sikkerhedskontrol

Et eksempel kunne være kryptering af kommunikationen mellem maskiner. Dette forhindrer uautoriseret indblik i produktionens datastrømme og sikrer integriteten af de overførte informationer.

Ledelsesmæssige sikkerhedskontroller

Ledelsesmæssige sikkerhedskontroller fokuserer på de strategier og politikker, som styrer organisationens sikkerhedspraksis. Dette inkluderer uddannelse af medarbejdere i sikkerhedsprotokoller og etablering af klare retningslinjer for databehandling.

Eksempel på ledelsesmæssig sikkerhedskontrol

For en produktionsvirksomhed kan det være regelmæssige sikkerhedsaudits. Disse auditer sikrer, at alle procedurer følges korrekt. Samtidig sikrer det at eventuelle sikkerhedsbrister hurtigt identificeres og adresseres.

Hvordan laver du audits? Både interne og eksterne, læs mere om datarevision her.

I en verden hvor data er en vigtig aktiv, er et Information Security Management System (ISMS) afgørende for enhver virksomhed. Her er nogle detaljerede grunde:

Datasikkerhed: Beskytter virksomhedens og kundernes følsomme data mod cyberangreb og sikkerhedsbrud, hvilket er essentielt i en tid med stigende cyberkriminalitet.

Compliance: Sikrer overholdelse af relevante databeskyttelsesregler og standarder som GDPR, hvilket er afgørende for lovmæssig efterlevelse og undgåelse af høje bøder.

Konkurrencefordel: I en tæt konkurrence kan en demonstreret evne til at beskytte kundedata differentiere din virksomhed positivt og vinde kundernes loyalitet.

Forebyggelse af tab: Hjælper med at forhindre de økonomiske og operationelle tab, der kan opstå som følge af databrud.

Effektivitetsforbedring: Ved at standardisere sikkerhedsprocesser kan virksomheden opnå større effektivitet og mindske omkostninger forbundet med ad hoc sikkerhedstiltag.

Brandbeskyttelse: Et godt ry er afgørende for virksomheders succes; et ISMS hjælper med at opretholde dette ved at undgå negative overskrifter om databrud.

Kontinuerlig forbedring: ISMS tilbyder en struktureret tilgang til at evaluere, forbedre og opdatere sikkerhedstiltag, hvilket er nødvendigt for at følge med den hurtige teknologiske udvikling.

Klarhed i ansvarsfordeling: Skaber en klar struktur for ansvar og roller inden for organisationens sikkerhed, hvilket forbedrer intern koordination og reaktionstider ved hændelser.

Investor- og kundetillid: En klar og gennemprøvet sikkerhedsstrategi styrker tilliden hos investorer og kunder og sikrer en mere stabil drift.

Implementeringen af et ISMS er ikke kun en teknisk eller compliance-mæssig øvelse; det er en strategisk beslutning, der støtter virksomhedens overordnede mål og sikrer dens levedygtighed og succes i fremtiden.

Implementering af et Information Security Management System (ISMS) er kritisk for moderne virksomheder af mange grunde. Her er de centrale fordele, som et ISMS kan bringe til din virksomhed:

Et effektivt ISMS forstærker sikkerhedsskjoldet omkring alle dine dataaktiver. Ved at integrere robuste sikkerhedsprotokoller sikrer du ikke kun digitalt gemte data, men også fysisk opbevarede og cloud-baserede informationer. Dette danner grundlaget for en omfattende sikkerhedskultur i hele virksomheden.

ISMS er din guide i junglen af lovgivningsmæssige krav. Det hjælper med at navigere i og overholde forskrifter som GDPR, hvilket er essentielt for at undgå sanktioner og bøder, især i sektorer med høj regulering som finansiel service eller sundhedssektoren.

Med et ISMS får du et fugleperspektiv over virksomhedens risici. Systemet muliggør en struktureret risikovurdering, som prioriterer aktiver baseret på deres sårbarhed og værdi, så du kan allokere ressourcer mere effektivt.

Gennem en detaljeret risikovurderingsproces sikrer ISMS, at investeringer i sikkerhedsforanstaltninger er målrettede og nødvendige. Dette eliminerer spild og optimerer budgettet ved at reducere omkostningerne forbundet med sikkerhedshændelser.

Et ISMS strømliner sikkerhedsprocesser og skaber en kultur, hvor hver medarbejder forstår værdien af datasikkerhed. Dette fører til forbedret effektivitet og styrker virksomhedens omdømme, både internt og eksternt.

Implementering af et ISMS er en strategisk investering i din virksomheds fremtid. Det er ikke blot en mekanisme til at forstærke sikkerhed eller opnå compliance - det er en fundamental søjle for virksomhedens fortsatte vækst og succes.

Afhængigt af din virksomheds niveau inden for IT-sikkerhed og compliance, vil en plan for implementering af ISMS variere. Det gælder også for, hvordan implementeringen udføres, især hvis du beslutter at følge et standardiseret framework som ISO 27001. Nedenfor finder du nogle grundlæggende trin. Disse kan være til hjælp, når du skal implementere ISMS i din organisation. Det gælder uanset dit udgangspunkt og om du vælger at følge en standard eller ej.

Alt godt compliance-arbejde starter med en velstruktureret plan. Før du kan implementere ISMS i din organisation, skal du udarbejde en realistisk plan. Den skal afspejle, hvor din organisation står i dag, og hvor det er mest kritisk at implementere en ISMS-proces. En GAP-analyse af din organisations IT- og cybersikkerhed er en god start.

Involver nøgleparter i implementeringen og koordiner en fælles plan. Din plan skal være realistisk og skræddersyet til din organisation. Overvej ressourcer i forhold til økonomi og tid. Vurder hvilke kompetencer I har, og om der er behov for eksterne ressourcer.

Det er smart at inddrage dine kollegaer tidligt i processen. Uddannelse bør være en del af din plan. Jo mere involveret dine kollegaer er, desto hurtigere vil processen blive en naturlig del af jeres organisation.

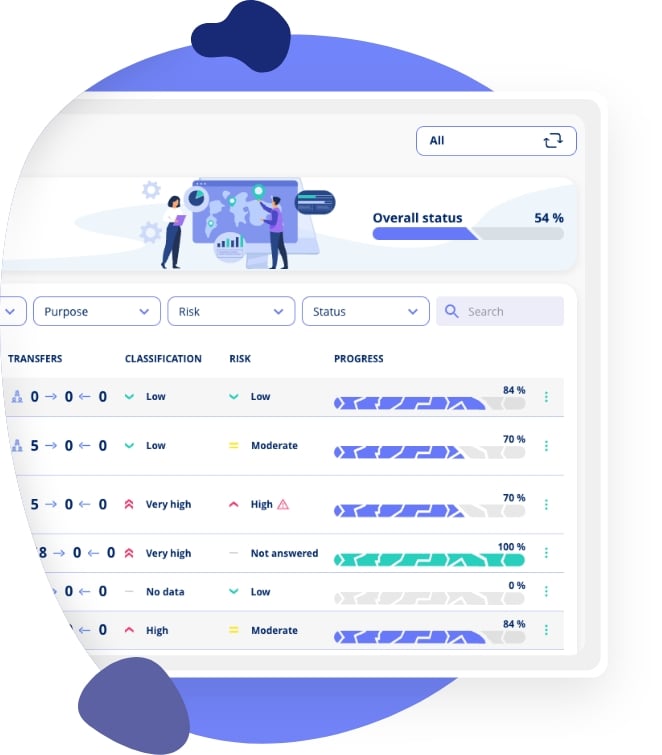

Som du har læst i artiklen, omfatter ISMS mange forskellige elementer og opgaver. Det er en fordel at have et værktøj til rådighed, når du implementerer ISMS. Der findes mange typer værktøjer til forskellige aspekter af ISMS. Som et minimum bør du vælge et værktøj, der giver overblik, overvåger fremskridt i din plan og samler din dokumentation under implementeringen.

.legal tilbyder et ISMS-værktøj, der kan støtte din proces. Få mere information om: Informations og Cybersikkeheds modulet i .legal platformen.

Tidligere i artiklen diskuterede vi forskellige frameworks, som kan støtte din ISMS-proces. Du har mulighed for selv at skabe et framework baseret på de opgaver, du ser som nødvendige, eller du kan vælge at følge en standard såsom ISO 27001. Overvej nøje, om du vil anvende et standardframework. Herefter er det vigtigt at vurdere kritisk, hvilke dele af frameworket du vil implementere. Det er sjældent hensigtsmæssigt blot at adoptere alle opgaver og aktiviteter fra et givent framework. Dette kan føre til overvældelse og inkludere irrelevante aktiviteter for netop din organisation.

Med .legal frameworks kan du nemt implementere ISO 27001 og andre standarder.

Når du begynder at implementere din ISMS compliance, er det første skridt at gennemføre en grundig kortlægning. ISMS fokuserer på IT og cybersikkerhed, og ofte vil du finde de mest kritiske områder inden for dit IT-landskab. Dette kan omfatte et IT-system, der bruges i organisationen, eller en sensor, der anvendes på lageret. Overvej, hvor din organisation er tilsluttet netværket, og start med at kortlægge disse områder.

Denne kortlægning, som også kan betegnes som en forretningsdata-mapping, indebærer, at du får et overblik over dine leverandører. Dette er essentielt for senere at kunne gennemføre audits og sikre deres compliance.

Læs også: "Sådan udfører du en data mapping med vores simple data mapping værktøj" for at dykke dybere ned i processen.

Læs hvordan .legal compliance platformen kan hjælpe med din data mapping

Når du har kortlagt de forskellige enheder i din organisation, er det tid til at foretage risikovurderinger af disse. Det er vigtigt at forholde sig til hver enkelt enhed eller de processer, som enheden indgår i. Overvej følgende: Hvad er enhedens funktion? Hvilke data håndterer enheden?

Start med at udarbejde forskellige trusselsbilleder og scenarier. Gennemgå disse i forhold til hver af dine enheder. Vurder derefter konsekvenserne, hvis et givent trusselsbillede bliver en realitet, og identificer sandsynligheden for, at det faktisk sker.

Dette trin vil give dig en risikoscore for hvert system, hvilket er afgørende for dit videre arbejde med ISMS. Det hjælper dig med at identificere, hvor det er mest kritisk at sætte ind.

Sikkerhedsforanstaltninger spiller en central rolle i at minimere risici og kan både være af teknisk og organisatorisk natur. Når du har identificeret de største risici i din organisation, er det fornuftigt at fokusere på de enheder eller processer, hvor risikoen er højest.

Overvej, hvilke foranstaltninger der effektivt kan reducere risikoen i de pågældende scenarier. I nogle tilfælde kan stærkere tekniske løsninger som tofaktorautentifikation eller en firewall være løsningen. I andre tilfælde kan det handle om organisatoriske tiltag, såsom politikker der sikrer, at medarbejderne ved, hvordan de skal håndtere deres arbejdsstation sikkert.

Compliance og implementering af et Informationssikkerhedsstyringssystem (ISMS) kræver en kollektiv indsats i hele organisationen. Effektiv compliance opnås bedst, når den er dybt forankret i organisationens kultur. Det er vigtigt, at dine kolleger forstår og følger den plan og de rammer, du har implementeret. Uden deres bevidsthed og aktive deltagelse forbliver risikoen for sikkerhedsbrud høj.

For at sikre bredt engagement, overvej hvordan du kan gøre politikker, procedurer og din sikkerhedsplan lettilgængelige for alle medarbejdere. Det kan være gennem en intern platform, hvor materialerne er lette at finde og gennemgå. Det er også en god idé at indføre en proces, hvor medarbejdere bekræfter, at de har gennemgået og forstået det relevante undervisningsmateriale. Dette sikrer, at alle er informeret om, hvordan de skal handle i overensstemmelse med ISMS-kravene.

Inkluder desuden sikkerhedsundervisning som en fast del af onboardingprocessen for nye medarbejdere. Dette sikrer, at de fra starten er udstyret med den nødvendige viden og forståelse for at bidrage til organisationens sikkerhedskultur. Ved at gøre compliance til en integreret del af dagligdagen i din organisation, styrker du fundamentet for en sikker og ansvarlig virksomhedsdrift.

Når du har implementeret dit ISMS, er det afgørende, at du også tager højde for, hvordan det skal vedligeholdes og håndteres fremadrettet i en driftssituation. Det er derfor vigtigt at planlægge et årshjul med de aktiviteter, som skal udføres løbende igennem året. Sørg for, at opgaverne er ordentligt forankrede hos de rette personer og at disse personer får påmindelser på de relevante tidspunkter. Udarbejd desuden en plan for løbende forbedringer på de områder, du har identificeret som havende behov for ekstra opmærksomhed og yderligere tiltag.

Et effektivt sikkerhedssetup kræver systematisk tilgang. Her er de konkrete trin:

Med et struktureret sikkerhedssetup reducerer du risikoen for databrud markant. .legal ISMS-værktøjet guider dig gennem hele implementeringsprocessen med skabeloner og checklister.

Et informationssikkerhedsstyringssystem (ISMS) er en systematisk tilgang til at beskytte følsomme virksomhedsoplysninger gennem mennesker, processer og teknologi. Det etablerer politikker for at identificere, vurdere og behandle sikkerhedsrisici.

Formålet er at beskytte fortrolighed, integritet og tilgængelighed af informationsaktiver og give en struktureret ramme for risikostyring og regulatorisk overholdelse.

ISO 27001 er den internationale standard, der specificerer kravene til at etablere og vedligeholde et ISMS. Organisationer kan certificeres mod ISO 27001.

Nøglekomponenter omfatter sikkerhedspolitik, risikovurderingsmetodik, risikobehandlingsplan, Statement of Applicability, sikkerhedskontroller, træningsprogrammer, overvågning og ledelsesgennemgange.

Implementering følger Plan-Do-Check-Act cyklussen: Plan (definer omfang, vurder risici), Do (implementer kontroller), Check (overvåg og evaluer), Act (forbedre baseret på resultater). Processen tager typisk 6-18 måneder.

PDCA-cyklussen er den løbende forbedringsmodel, der bruges i ISMS. Plan etablerer mål, Do implementerer dem, Check overvåger resultater, og Act forbedrer baseret på fund.

Topledelsen er ultimativt ansvarlig, men daglig styring delegeres typisk til en informationssikkerhedschef. Alle medarbejdere deler ansvar for at følge sikkerhedspolitikker.

En risikovurdering identificerer informationsaktiver, evaluerer trusler og sårbarheder, bestemmer sandsynlighed og konsekvens og prioriterer risici for behandling.

Fordele omfatter systematisk risikostyring, regulatorisk overholdelse, færre sikkerhedshændelser, øget kundetillid, konkurrencefordel og en kultur med løbende forbedring.

Selvom det ikke er lovpligtigt for alle, anbefales ISMS til enhver organisation, der håndterer følsomme oplysninger. Det forventes i stigende grad af kunder, især i regulerede brancher.

Spørg Johannes direkte, han giver de fleste af vores demoer personligt

Book ham herOpdag vores guides om ISMS-implementering, ISO 27001-certificering og opbygning af en robust informationssikkerhedsramme.

.jpeg)

.jpg)

.jpg)

.jpg)

.png)

.jpeg)

.jpg)

Info

.legal A/S

hello@dotlegal.com

+45 7027 0127

CVR: 40888888

Support

support@dotlegal.com

+45 7027 0127

Brug for hjælp?

Lad mig hjælpe jer i gang

.legal er ikke en advokatvirksomhed og er derfor ikke under tilsyn af Advokatrådet.